数据帝国的七种武器 美国如何凭借技术优势主导全球数据博弈

在数字时代,数据已成为新的战略资源。几十年来,美国凭借其在计算机软硬件领域的绝对领先地位,构建了一个全球性的数据获取与监控网络。这背后是一套精密而隐蔽的技术武器库,以下七种核心技术构成了其全球数据战略的支柱。

1. 操作系统与后门协议

从Windows到iOS,美国公司主导的操作系统覆盖全球绝大多数终端。通过预先植入的安全漏洞、未公开的API接口和所谓的“合法拦截”协议,情报机构能够在必要时绕过加密直接访问数据。微软与NSA的长期合作、苹果手机解锁争议等事件,都揭示了系统层级的潜在通道。

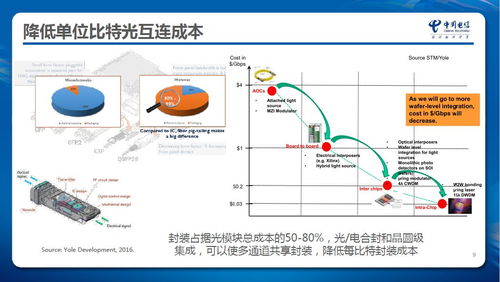

2. 核心硬件芯片的隐蔽层

英特尔处理器中的管理引擎、AMD的安全处理器等独立于操作系统的微内核,被证实存在可远程访问的漏洞。这些芯片级“后门”即使计算机处于关机状态也能被激活,成为数据窃取的理想通道。

3. 加密标准的战略性削弱

美国国家标准与技术研究院推广的加密算法曾被植入可预测的随机数生成器漏洞。2013年斯诺登披露的文件证实,NSA长期通过影响国际加密标准制定,植入可破解的“陷阱门”,实现对加密通信的降维打击。

4. 云服务架构的全球控制

亚马逊AWS、微软Azure等美国云服务商承载着全球超过60%的互联网数据。根据《云法案》,美国政府有权调取存储于这些平台上的任何数据,无论服务器实际位于哪个国家。这种“数据长臂管辖”使云端信息近乎透明。

5. 搜索引擎的数据沉淀

谷歌搜索每天处理35亿次查询,这些搜索习惯、地理位置和设备信息形成了精准的用户画像。通过算法优化和数据分析,美国情报机构能够挖掘出远超表面信息的情报价值。

6. 社交网络的关联分析

Facebook的社交图谱、Twitter的话题传播链、LinkedIn的职业网络,这些平台天然形成了人际关系数据库。通过社交网络分析技术,能够构建出目标人物的完整关系网络和行为模式。

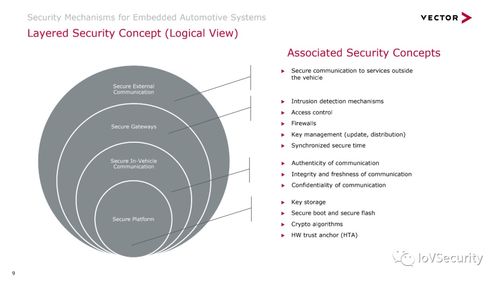

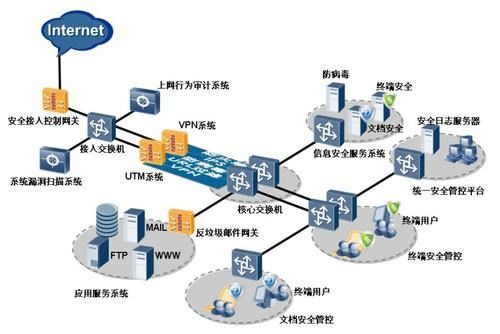

7. 网络基础设施的全球监听

从海底光缆的窃听装置到互联网根服务器的绝对控制,美国通过“上游收集”计划直接截取流经全球骨干网络的数据。与英国、加拿大等国的“五眼联盟”合作,更实现了全球网络流量的交叉覆盖。

技术霸权的双重面孔

这些技术大多以“提升安全性”、“优化用户体验”为名推向全球,实则构建了一个多层级的监控体系。值得深思的是,这种数据优势正在转化为地缘政治筹码——从干涉选举到经济制裁,从科技战到信息战,数据已成为21世纪最重要的权力工具。

面对这种技术霸权,全球各国正在觉醒。欧盟通过GDPR建立数据主权,中国推动自主可控的软硬件生态,俄罗斯要求数据本地化存储。未来的数据博弈将不再仅仅是技术竞争,更是关乎国家主权与数字时代国际秩序的重构。

技术本应是中立的工具,但当它与国家权力深度绑定,就不可避免地成为战略武器。在享受数字便利的世界需要建立更加平衡、透明、多极的数据治理新秩序——这或许是人类在数字文明时代面临的最重要课题。

如若转载,请注明出处:http://www.youmaishiji.com/product/85.html

更新时间:2026-05-28 21:21:38